Правда ли что на ноутбуке следят через камеру

Кто незаметно смотрит на вас через веб-камеру. Проверяем, кому доступны ваши устройства — и отключаем доступ

Если вам кажется, что кто-то следит за вами через ваш компьютер, переживать из-за этого не стоит. Достаточно проверить, у кого есть доступ к веб-камере, клавиатуре и другим устройствам. И, если подозрения подтвердились, решить эту проблему.

В XXI веке ощущение, что за вами подсматривают, усилилось. Если раньше люди боялись соседей с биноклями, фургонов у забора и искали в телефонах прослушку, то теперь слежку можно вести прямо через ПК.

Разумеется, засечь шпионские программы и вирусы не очень сложно. Достаточно обратить внимание на список установленных приложений, заряд батареи, мигание индикаторов и другие детали. Советуют специалисты и обратить внимание на веб-камеру: если огонёк загорелся (хотя бы на секунду), значит, вас снимают.

Вот только на деле заметить, что камера работает, не так уж просто. Во-первых, индикатор может просто перегореть. А во-вторых, иногда вебка снимает и с выключенным диодом. Всё зависит от работы конкретной камеры, и иногда лампочку можно отключить программно.

Например, в 2013 году исследователи из Университета Джона Хопкинса выяснили, что на макбуке можно отключить индикатор веб-камеры и снимать видео без ведома пользователя — причём делается это даже через приложение без root-прав (прав администратора).

Тогда речь шла о старых моделях ноутбуков, но стоит учитывать, что и на новых устройствах могут найтись свои уязвимости. К счастью, проверить, кто пользуется вашей веб-камерой или, например, считывает всё, что вы печатаете на клавиатуре, можно, и не глядя на световые индикаторы.

Как проверить веб-камеру в Windows

Если вы работаете на компьютере или ноутбуке с операционной системой Windows, выяснить, через какой софт хакеры могут манипулировать вашей веб-камерой, довольно просто. Для начала вам нужно узнать данные самой камеры.

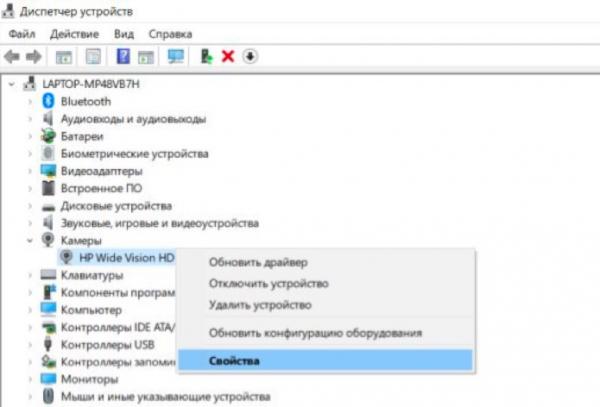

1. Перейдите в меню «Пуск», «Панель управления», «Оборудование и звук» и «Диспетчер устройств».

2. В разделе «Камеры» выберите ваше устройство, кликните на него правой кнопкой мыши и выберите «Свойства».

3. Там нужно перейти на вкладку «Сведения», а в списке выбрать «Имя объекта физического устройства» — кликаем по названию правой кнопкой и копируем.

Теперь у вас есть имя вашей камеры — осталось пробить его в специальной программе, которая показывает все процессы, связанные с тем или иным устройством. Для этого можно воспользоваться Process Explorer.

Это бесплатная официальная программа для Microsoft Windows, и скачать её можно с официального сайта Microsoft. По сути, программа работает как диспетчер задач Windows, но выдаёт куда больше подробностей о том, что и как работает у вас на ПК.

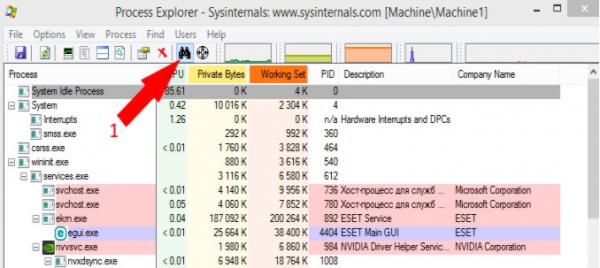

1. Скачайте Process Explorer, распакуйте архив и запустите файл procexp.exe.

2. Для начала нужно принять пользовательское соглашение (желательно внимательно читать подобные вещи).

3. Перед вами откроется главное окно. В нём нужно кликнуть на иконку бинокля («Поиск»).

4. В появившемся окне нужно вставить в поле поиска скопированное вами ранее имя физического устройства и нажать на Search.

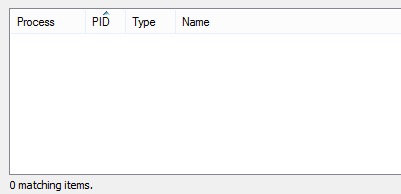

5. Если поиск ничего не выдаст, значит, вашу веб-камеру не используют никакие программы и процессы.

6. В списке могут оказаться и привычные приложения — например, камеру может использовать Skype. А вот если вы видите процесс, которого не запускали, его нужно остановить и просканировать компьютер антивирусом.

Подобную проверку можно провести с любым устройством в вашей системе. Достаточно скопировать имя камеры, клавиатуры или микрофона в свойствах в «Диспетчере устройств» и пробить его в Process Explorer.

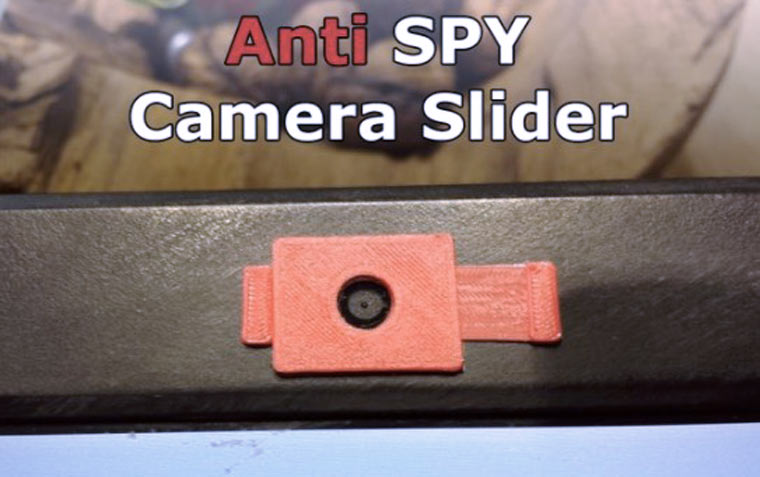

Кроме того, если вы переживаете, что кто-то может на вас посмотреть, можно купить специальную шторку для камеры, которая будет закрывать её, пока вы не общаетесь по видеосвязи.

Как проверить камеру на Mac OS

Если вы пользуетесь устройством от Apple, то сильно переживать насчёт взлома камеры не стоит. Создатели ноутбуков MacBook, MacBook Air или MacBook Pro утверждают, что в случае с современными моделями, слежка за вами почти невозможна. По их словам, при использовании камеры FaceTime всегда загорается светодиодный индикатор.

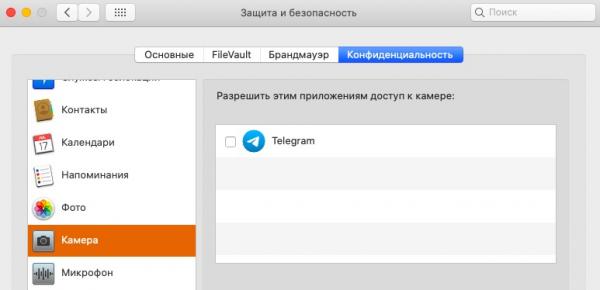

Так или иначе, на Mac OS тоже можно проверить, какие приложения на вашем устройстве получили доступ к камере и используют её. Список программ с доступом к веб-камере можно посмотреть в настройках макбука.

1. Заходим в «Системные настройки» и выбираем раздел «Защита и безопасность».

2. Во вкладке «Конфиденциальность» в левой колонке нужно выбрать пункт «Камера». Справа появятся все программы, которые получили доступ к веб-камере или запрашивают его.

Кстати, если пользователи ноутбуков других производителей смело заклеивают камеру или приделывают к ней специальные шторки, то Apple просит своих клиентов отказаться от такой практики.

Современные ноутбуки MacBook спроектированы с минимальным зазором между клавиатурой и дисплеем. При закрытии макбука накладка может оказать слишком сильную нагрузку на камеру и сломать её. К тому же, она может блокировать работу датчиков регулировки цветового баланса TrueTone и автоподстройки яркости, которые находятся около камеры.

Если пользователь всё же хочет физически закрыть камеру, в Apple советуют использовать для этого совсем небольшую наклейку толщиной до 0,1 миллиметра, которая не перекрывает другие датчики и не оставит следов клея.

А ещё стоит помнить, что доступ к вашим данным можно получить не только через ПК, но и через смартфон. Так, если у вас Android, ваши перемещения и даже разговоры хранятся у Google: просмотреть их легко, а вот полностью отключить слежку — не очень.

Владельцам айфонов тоже стоит проверить, каким приложениям они дают доступ к камере, микрофону и геолокации. Иногда личную информацию лучше оставить при себе, и для этого стоит пошагово пройтись по пунктам в настройках.

Заклеивать или нет камеру ноутбука, чтобы на вас не могли заработать [18+]

Статьи о том, что для защиты от слежки надо заклеивать фронтальную камеру публикуются уже лет 15. Уверена, что вы видели десятки таких текстов. Возможно, их спонсируют производители черной изоленты.

В 2016 году опрос «Лаборатории Касперского» показал, что 23% россиян ведутся на такие статьи и заклеивают камеру на ноутбуке. Скорее всего, эти люди делают не только это, но принимают и другие меры безопасности. Например, они стараются не выходить из дома. Ведь увидеть компьютер с заклеенной камерой в общественном месте — редкая удача.

Но такие люди все же есть. Их окружение недоумевает: «Ты идиот? Кому надо смотреть на твою пропитую рожу?». Увы, но кое-кому все же может быть надо.

Если вы работаете за служебным компьютером, то за вами могут наблюдать сотрудники IT-отдела или начальство. Но защищаться от такой слежки не стоит, иначе о вас могут подумать: «Он что-то скрывает? Надо бы присмотреться к нему».

Сноуден и его единомышленники пропагандируют теорию о том, что популярные операционные системы время от времени делают фотографии пользователя и передают их на свои серверы. Но это часть глобальной системы слежения, от которой сложно спрятаться. Если вы простой порядочный человек, то вам нет нужды от нее защищаться.

Но есть люди, которые целенаправленно устанавливают программы для слежки и извлекают из этого выгоду. О них и поговорим.

RAT-еры

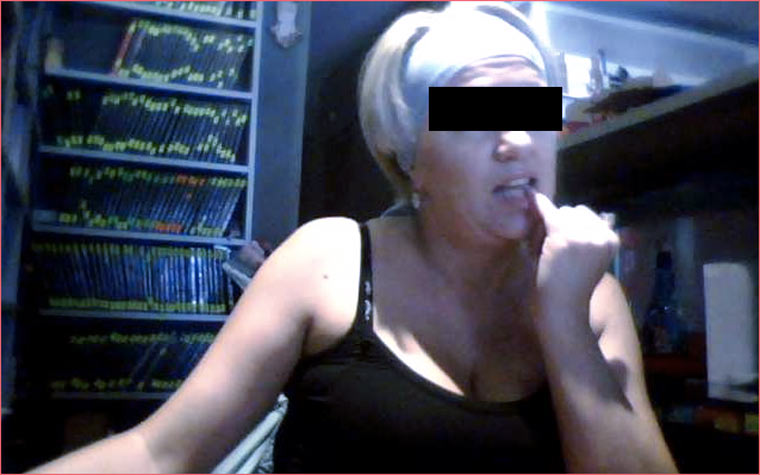

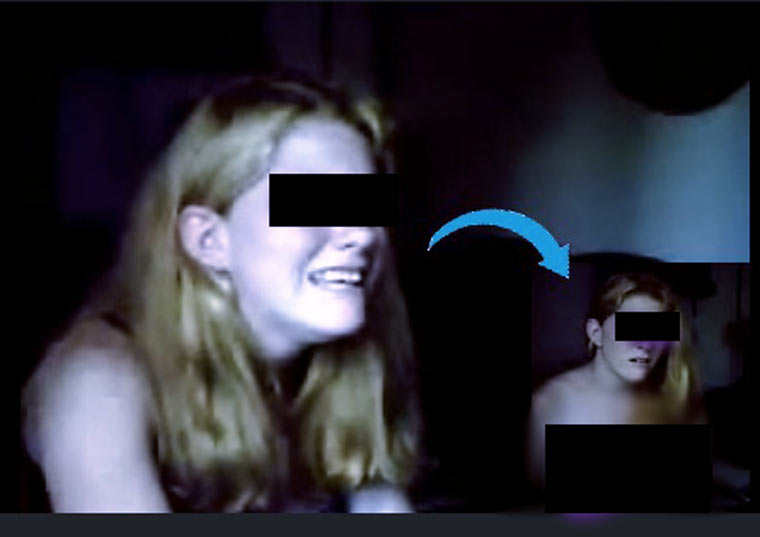

Все фото из галереи выше взяты из старого треда ☆ ShowCase ☆ Girl Slaves On Your RAT на hackforums.net. Хулиганы взломали камеры этих женщин, сделали фотографии и выложили, чтобы похвастаться достижениями перед товарищами. Скорее всего, жертвы никогда не узнают об этом.

RAT (Remote Administration Tools или Remote Access Trojan) — это софт для скрытого от пользователя удаленного управления компьютером. Первая такая программа появилась еще в 1998 году и называлась BackOrifice.

Термин RAT-ер ввели в обиход журналисты BBC несколько лет. Так в СМИ принято называть хулиганов, которые устанавливают RAT на компьютеры «жертв» и собирают на них «компромат». Чаще они делают это просто ради прикола, но некоторые зарабатывают на этом.

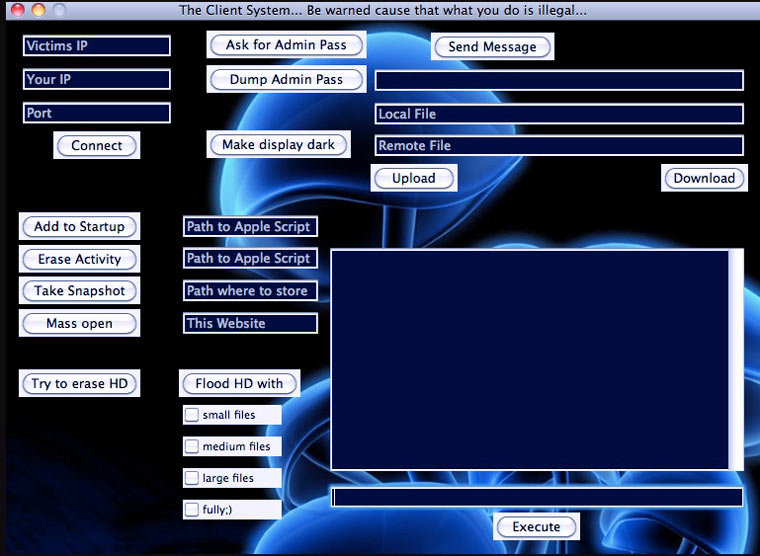

На что способен RAT?

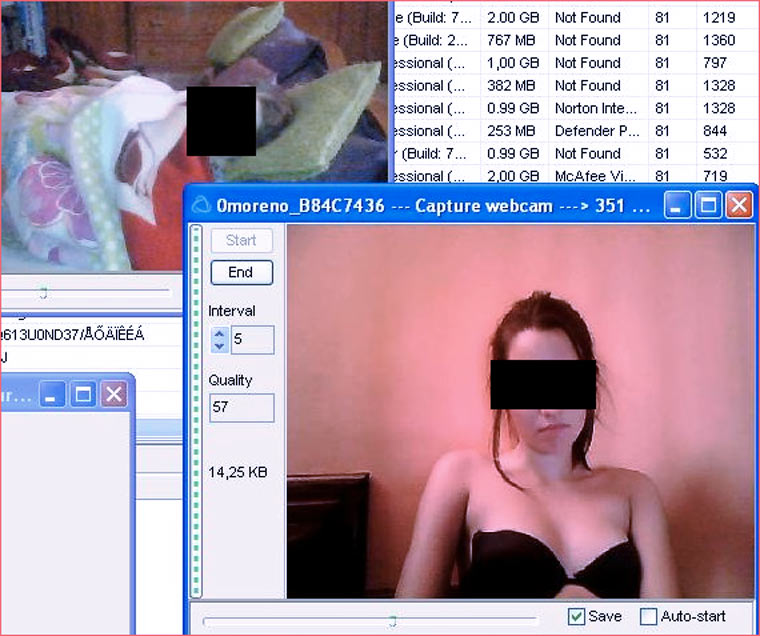

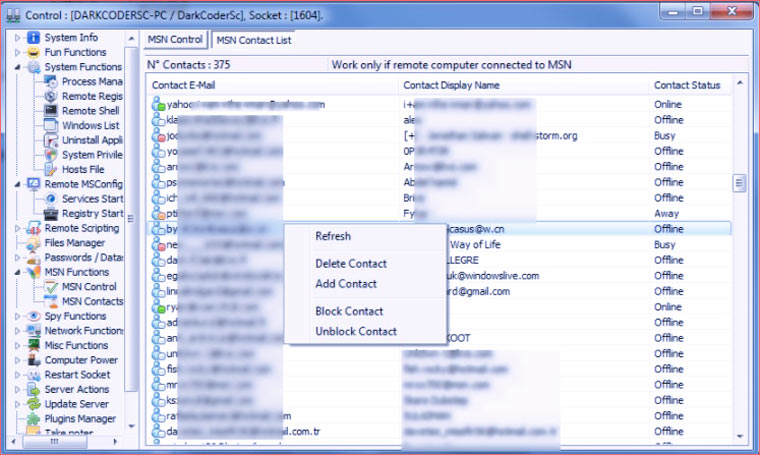

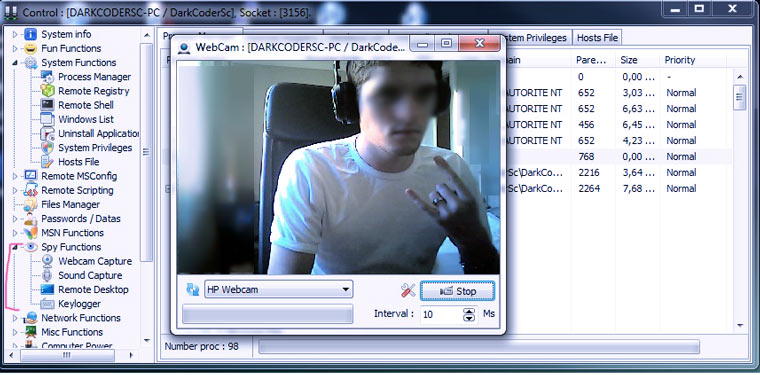

В галерее выше скрины программы DarkComet RAT. Это махровая классика жанра, самый известный инструмент для скрытого управления чужим компьютером, появился еще в 2008 году. Его имя иногда даже попадает в новости. Ходят слухи, что именно DarkComet использовался сирийскими властями для слежки за оппозицией.

Таблица в левой части экрана — список пользователей, компьютерами которых можно управлять. Справа список доступных действий для каждого. Как видите, компьютеры полностью в руках мошенников. Можно даже загружать файлы и запускать bat-скрипты. Отдельного внимания заслуживают разделы Spy Functions и Fun Functions.

«Шпионские функции» позволяют наблюдать за «рабом»: записывать звук и видео, делать что-то на рабочем столе (что-то вроде TeamViewer), записывать все нажатия клавиш. А «забавные функции» могут напугать жертву: отключить мышь/клавиатуру, выдвигать дисковод, отправлять сообщений в виде диалоговых окон или чата на экран компьютера. Уточню на всякий случай: когда работает RAT, на Windows огонек возле камеры в большинстве случаев не горит.

Опасно ли это для Mac?

Да. Есть некоторые разновидности RAT работают под MacOS. Вот например, кроссплатформенный Blackhole, который изображен на картинке выше. Стандартных функций у него поменьше, но можно запускать сценарии на Apple Script и Shell-скрипт.

В RAT для Mac разработчики часто не включают функции для записи видео, так как в OS X и MaсOS они не могут бороться с включением огонька, который позволяет пользователю обнаружить работу программы. Даже у совсем нового RAT, который появился конце 2016 года, Backdoor.OSX.Mokes.a есть только функции для записи видео с экрана и звука. К вебкамере у него доступа нет.

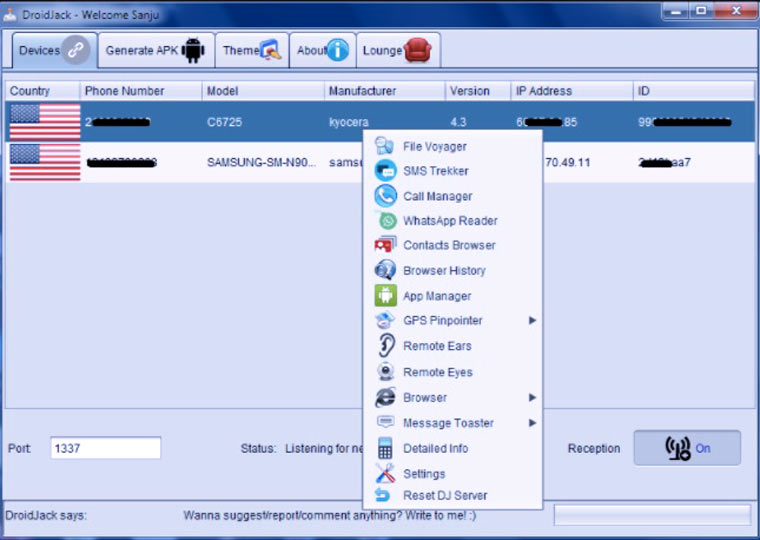

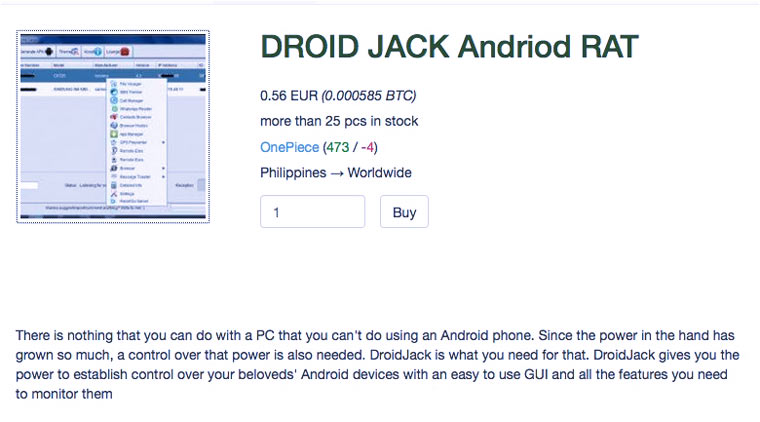

Опасно ли это для смартфонов?

Да, для Android. Например, очень часто упоминаемый DroidJack. После установки это программы на смартфон жертвы, злоумышленник получает доступ к ее камере, микрофону, контактам, SMS, звонкам, местоположению, установленным приложениям. Для запуска не требует root-прав.

Как RAT попадает на компьютер жертвы?

Сначала RAT-ер создает файл с расширением exe, так называемый «стаб», в котором прописывает необходимые настройки. После этого ему надо сделать так, чтобы жертва запустила его на своем компьютере.

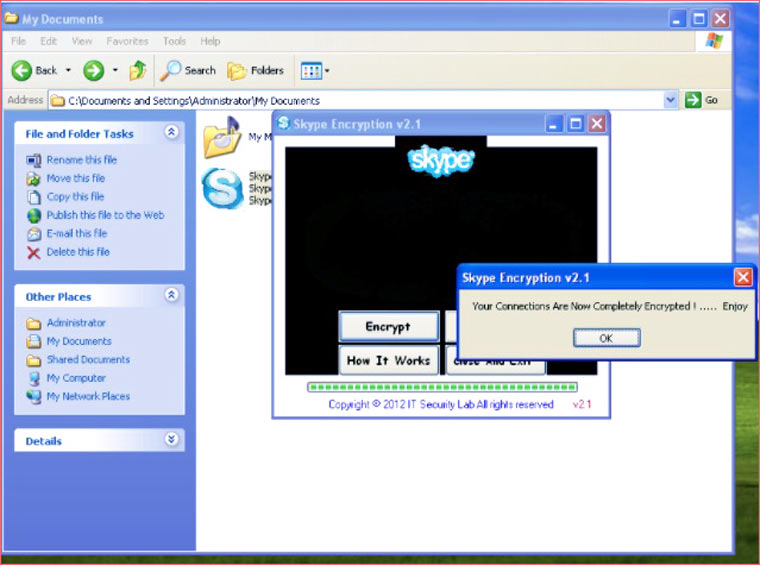

Первый путь — замаскировать файл под что-то полезное и убедить человека открыть его. Например, упомянутой выше сирийской оппозиции шпионы засылали DarkComet под видом «шифровальщика сообщений для Skype» и убеждали установить его для защиты от правительственной слежки.

RAT-программы распространяются как индивидуально: «парень передает однокласснице ГДЗ по химии в виде exe-файла» или массово: выкладка на торренты или файлобменники под видом полезных программ, спам в соцсетях, почте, форумах. BlackHole, например, распространялся под видом антивируса для Mac.

Второй путь — тупо пристроиться к чужому компьютеру с флешкой, пока его хозяин отошел. Жертвами RAT-еров часто становятся их близкие люди. В Tor сети можно наткнутся на сайты с зазывной надписью на главной «Прямая трансляция с фронтальной камеры моей 13-летней сестры Джози. Заплатите 0.01BTC ($10) и наблюдайте за ней круглосуточно».

Продавцы магазинов бытовой техники могут устанавливать программы для слежки на компьютеры покупателей.

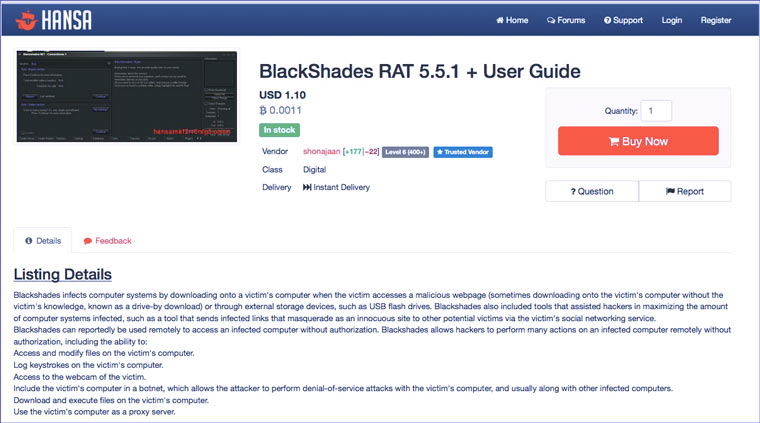

Сложно ли достать RAT?

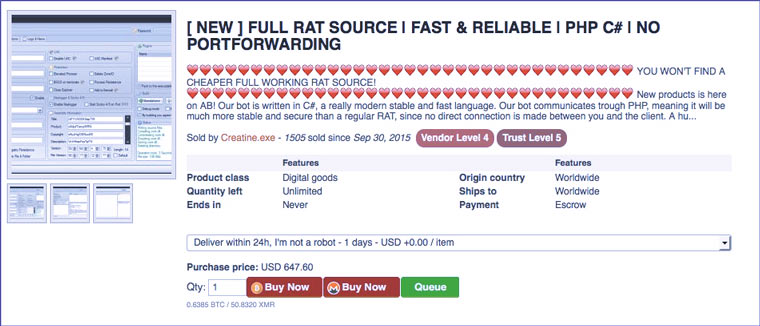

Саму программу для удаленного доступа скачать проще простого. Ее можно найти в открытом доступе или купить в любом Tor-магазине цифровых товаров. Визуально, четверть вредоносных программ, которые там представлены — различные разновидности RAT.

Упомянутый выше DarkComet уходит в прошлое, ведь разработчики закрыли проект еще в 2012 году. Но у него есть сотни аналогов и клонов. По данным исследования портала DarkReading, ТОП-3 RAT в конце 2015 года это — Sakula, KjW0rm и Havex. Но DarkComet пока еще держится на пятом месте в рейтинге.

Как RAT-еры зарабатывают на девочках?

Жертвами RAT’еров в большинстве случаев оказываются девочки 10-18 лет. Ведь за такой жертвой наблюдать интереснее всего. Девушки часто совмещают прием ванны с просмотром кино на ноутбуке, переодеваются несколько раз в день, ходят по дому в полуобнаженном виде, обсуждают с подругами подробности своей интимной жизни.

«Забавные функции» есть в RAT неслучайно. Они помогают психологически надавить на жертву и вынудить делать что-то, что может возбудить зрителей-педофилов. На картинке выше видно пронизанное ужасом и беспомощностью лицо малолетней девочки, которую шантажируют через веб-камеру и заставляют раздеваться.

Подобные видео очень нужны сайтам для педофилов и садистов. В даркнете, ресурсы «для взрослых» с действительно «специфическими» видео, берут несколько сотен долларов за подписку с одного посетителя и у них есть возможность неплохо платить поставщикам контента.

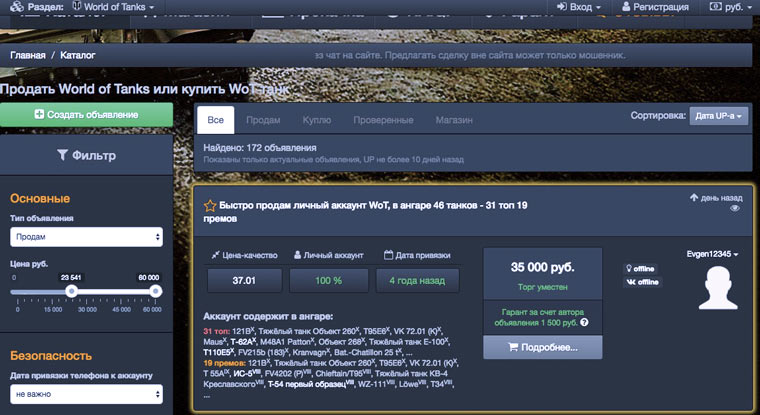

Как RAT-еры зарабатывают на мальчиках?

Нередко целью RAT-еров часто являются владельцы прокаченных аккаунтов в популярных онлайн-играх. Типичная история с форумов:

Иногда таким образом взламывают владельцев посещаемых сайтов, блогов и страниц в соцсетях.

Как понять, что компьютер заражен?

Хулиганам не нужно, чтобы вы догадались о том, что вашим компьютером пользуется кто-то еще. Множество жертв RAT-еров не осознают своей участи. Анализ форумов выявил признаки, которые могут говорить о том, что вы стали «рабом»:

Что делать?

Камеру надо заклеивать в последнею очередь. Для избежания такой проблемы следует соблюдать всем известные правила безопасности: не скачивать всякую фигню из левых источников, не открывать подозрительные файлы из почты, не поддаваться на уговоры «поставить программу для накрутки лайков VK», не давать никому работать за своим личным компьютером.

Но детям все же стоит заклеивать, пока они не освоят вышеописанные навыки.

Действия в случае заражения — тема отдельной статьи. В первую очередь надо отключить компьютер от интернета (чтобы мошенник ничего не мог с ним сделать), а потом c Google разбирать конкретные решения для вашей платформы.

Что говорит закон?

Человек, который установил на компьютер другого RAT и следит за ним, попадает сразу под три статьи:

1. Статья 272 УК РФ «Неправомерный доступ к компьютерной информации». Штраф, исправительные работы или лишение свободы на срок до 2 лет.

2. Статья 137 УК РФ «Нарушение неприкосновенности частной жизни». Штраф, исправительные работы или лишение свободы до 2 лет.

3. Статья 273 УК РФ «Создание, использование и распространение вредоносных компьютерных программ». Штраф, исправительные работы или лишение свободы на срок до 4 лет.

RAT-еры очень тщательно заботятся о своей анонимности и вычислить их часто очень сложно или невозможно. Но бывали случаи, когда жертвам это удавалось. Но это уже другая история.

Моя камера шпионит за мной!

«Мой острый глаз узнает каждый твой секрет, улики собраны, секретов больше нет», – пели Judas Priest. Вряд ли монстры хэви-метал-рока могли в 1982 году представить, что камеры «спустятся» из космоса на Землю и поселятся у каждого из нас буквально перед носом. Правда ли, что веб-камера может превратиться в следящее устройство? Если да, то как от этого уберечься? Поможет ли шторка на ноутбуке?

Где находится камера

У подавляющего большинства ноутбуков камера расположена над экраном по центру. Где-то неподалеку вы найдете крошечное отверстие микрофона. На некоторых моделях ноутбуков камера может находиться под экраном. Компания Huawei умудрилась спрятать камеру в одну из кнопок клавиатуры. Встречаются современные ноутбуки вовсе без камеры.

В простых мониторах для обычных компьютеров (десктопов) по умолчанию камеры нет. Ее можно подключить как внешнее устройство через порт USB. У значительного числа моноблоков встроенная камера есть. Встречается она и у некоторых мониторов.

Что представляет собой камера

Наверное, существует секретный договор производителей ноутбуков, из-за которого качество камер в этих устройствах из года в год не меняется. Вот уже на смену жестким дискам пришли твердотельные накопители (SSD). Появились порты USB Type-C с возможностью зарядки самого ноутбука, сканеры отпечатков пальцев и всякие крутые функции вроде компенсации излишнего синего цвета ради снятия усталости глаз. А камеры как будто сыплются с того же китайского конвейера, что и десять лет назад.

Чаще всего камера ноутбука имеет HD-разрешение, матрицу 0.9-1.3 мегапикселей и посредственную цветопередачу. Авторы обзоров скорбят и добавляют: «Впрочем, для скайпа этого достаточно». Так что не ждите от камеры ноутбука качества современной фотокамеры. Но записать (и передать) происходящее в комнате так, чтобы лица были узнаваемы, веб-камера способна.

Плата веб-камеры ноутбука по физическим размерам сравнима с сигаретой. Она подключается отдельным кабелем USB к материнской плате компьютера. Этот тонкий кабель уложен в узкое пространство по кромке крышки дисплея.

Купить внутреннюю камеру сегодня можно за 200-300 рублей в магазинах, которые торгуют деталями ноутбуков и всякой компьютерной мелочевкой.

Что может случиться

Злоумышленник, в принципе, может получить доступ к веб-камере вашего ноутбука.

В 2010 году 31-летний вуайерист и шантажист из Калифорнии использовал методы социальной инженерии. Он присылал электронные сообщения юным девушкам, прикидывался кем-то из подруг и убеждал открыть файл-вложение. Это действие активизировало вредоносный код. В числе прочего злоумышленник получал контроль над камерой и микрофоном. Жертвами стали две сотни девушек, в том числе несовершеннолетние.

В том же году в Филадельфии было оглашено судебное решение по иску 15-летнего Блейка Роббинса к администрации школы. Ранее учебное заведение широким жестом снабдило подростков MacBook для работы как в школе, так и дома. Чтобы обезопасить ноутбуки от кражи и прочих рисков, администрация без ведома учащихся установила на них следящую программу TheftTrack. Скандал разразился, когда в личном деле Блейка Роббинса всплыла домашняя фотография.

И это не был единичный случай. Школьная администрация втайне от подростков делала снимки, в том числе в спальнях детей. Эти снимки вместе с сообщениями чатов и историями браузеров передавались на школьный сервер. Дело получило широкую огласку. Школе пришлось возместить пострадавшим 610 тысяч долларов морального ущерба.

В 2018 году в Огайо судили 28-летнего программиста Филиппа Дурачинского. Еще будучи подростком, он создал вредоносную программу FruitFly и заразил по сети тысячи компьютеров. Злоумышленник собирал банковские данные, пароли и прочие ценные данные. Кроме того, программа позволяла удаленно делать снимки через веб-камеры. Так были записаны видео, которые позже суд квалифицировал как порнографические. Удивительный факт: хакер и его FruitFly оставались незамеченными почти 14 лет.

Два сценария для злодея

Как видно из примеров, есть два распространенных сценария, которые позволят злоумышленнику получить доступ к веб-камере вашего ноутбука:

В 2019 году колумнист «The Wall Street Journal» Джоанна Стерн поделилась собственным опытом общения с хакером. Если у вас нет подписки на WSJ, почитайте полезные комментарии ZDNet к этой публикации. Из них видно, что Джоанна намеренно игнорировала предупреждения операционной системы и антивирусной программы ради исследовательского опыта.

Как узнать, что камера в действии

Если камера работает в штатном режиме, рядом с объективом обычно горит светодиод. Обратите на него внимание. Злоумышленник может попробовать программно отключить диод, но это не так-то просто.

Специалисты NordVPN в своей статье рекомендуют еще два способа.

Как защититься от подглядывания

Позволю себе дать несколько советов.

Шторка!

В 2016 году зоркие блогеры заметили в публикации Марка Цукерберга, что владелец Facebook заклеивает камеру своего ноутбука. Джеймс Коми, бывший в 2013-2017 годах директором ФБР, советовал делать то же самое. В сети вообще много советов зашторивать камеры – этакий «последний барьер» на пути злоумышленника.

Стикеры и самодельные наклейки свою роль выполняют, но не очень удобны. Рано или поздно камера может потребоваться. Владелец отклеивает стикер… а тот потом не очень-то хочет возвращаться на место. Популярная альтернатива – пластиковая шторка. Она позволяет открывать камеру на время одним движением пальца. Компании нередко продают или раздают такие шторки на конференциях. Их можно приобрести отдельно (около 200 рублей). Подобная защита есть и для смартфонов. В 2018 году компания Lenovo даже оснастила топовые модели своей популярной бизнес-линейки Thinkpad встроенными шторками.

Впрочем, и для такого простенького устройства нужна аккуратность. В этом видео объясняется, почему бесхитростное наклеивание обычной шторки на новые модели MacBook Pro может создать проблему.

Скептики

Некоторые люди относятся к физическому зашториванию камеры пренебрежительно. Дескать, злоумышленник может использовать другие способы шпионить за владельцем устройства. Например, внедрить вредоносный код и перехватывать сообщения. В конце концов, где камера – там и микрофон. А есть еще мобильные устройства.

Да, шторка не является единственной и необходимой панацеей. Это один из способов защиты от злоумышленника, избравшего конкретный способ шпионить за вами. Язвить на тему использования шторки примерно то же, что насмехаться над пассажиром на заднем сиденье, который пристегивается ремнем безопасности. Или потешаться над соседом, который в период пандемии выходит из квартиры и надевает маску.

Наконец, ощущение угрозы ослабляют фейки. Если человек слышит «волк, волк!», а волка нет, он может приучить себя к мысли, что волков не существует или они не опасны. Например, человек получает сообщение по email или в социальной сети. Неизвестный сообщает, что «взломал веб-камеру» и вел скрытую съемку. Однако он милостиво не станет распространять неприличные фотографии владельца в обмен на определенную сумму денег. Догадливый получатель письма понимает, что это обман, угроза ненастоящая, никаких «голых фоток» нет. Он может прийти к выводу, что подглядывание через камеру само по себе не угроза.

Так нужна мне шторка или нет?

Автор благодарит Глеба Суворова и Михаила Ивановского, экспертов и консультантов в области цифровой безопасности, за ценные замечания и предложения по ходу подготовки этой статьи.